Содержание

vveco

в IE та-же проблема. При этом, в Мозилле, вход происходит без проблем (пока)

Тема, которая здесь:

Решено — Проблема с двухфакторной аутентификацией

ответ не дает. Точнее, видно, что автор проблему решил и весь мир рад, конечно, за него, но другим от содержимого темы прока нет. увы.

ПС. Используется программа на смартфоне Google Autenticator. Время синхронизировано.

Так я понимаю, речь о правах на файлы на сервере — ответьте, пожалуйста, каких именно файлов?

Нужно было перед тем, как включать эту опцию,

внимательно ознакомиться информацией в разделе помощи:

https://help.mail.ru/mail-help/2auth

Восстанавливайте доступ в почту Mail.Ru, обратившись

с проблемой в службу поддержки напрямую и доказав, что

Вы являетесь владельцем почты, опишите им в сообщении

свою проблему.

Быстрота восстановления доступа в почту зависит от полноты

предоставленной информации службе поддержки:

https://help.mail.ru/mail-help/UA

Напрямую со Службой поддержки Почта@Mail.Ru

можно связаться только письменно.

Напишите письмо в Поддержку на этот адрес :

mailsupport@corp.mail.ru

(в заголовке письма укажите тему проблемы)

Укажите в письме как можно больше информации о ящике:

дату регистрации, фильтры (если они установлены) , контакты, может

скрины есть какие, логины, пароли от него может помните, названия

папок, (чем больше сведений, тем лучше) , чтобы служба поддержки

не сомневалась, что Вы владелец ящика.

Ответ от службы поддержки приходит обычно в течении 5 рабочих дней.

P.S.

И ещё совет.

Нужно будет переписываться с одним и тем же сотрудником

и не дублировать запросы, чтобы не запутывать СП.

Нужно будет создавать свое письмо как ответ на ответ

админа и сохранять номер (тикет) заявки в теме письма.

Для переписки со службой поддержки нужно указывать

тот адрес ящика, к которому у Вас есть доступ.

Только учтите, что за 5 минут не сможете решить проблему.

Нужно набраться терпения.

Очень много обращений о взломах и других проблемах

пользователей в СП, загруженность большая у них.

Содержание статьи

Экскурс в 2FA

Во времена, когда сайты работали по HTTP и о защите толком никто и не думал, перехватить трафик с учетными данными было совсем несложно. Потом трафик стали шифровать, и хакерам пришлось придумывать более изощренные способы подмены и перенаправления маршрутов. Казалось бы, двухфакторная аутентификация окончательно решила проблему, но все дело в деталях ее реализации.

Метод 2FA (Two-Factor authentication) был придуман как дополнительный способ подтверждения владельца аккаунта. Он основан на нескольких способах аутентификации:

- пользователь что-то знает (например, может ответить, какая была девичья фамилия его матери или кличка первого домашнего питомца);

- пользователь обладает уникальными чертами, которые можно оцифровать и сравнить (биометрическая аутентификация);

- пользователь имеет девайс с уникальным идентификатором (например, номер мобильного, флешку с ключевым файлом).

Первый метод еще встречается при восстановлении паролей по контрольным вопросам. Для регулярного использования он не годится, так как ответы не меняются и могут быть легко скомпрометированы. Второй способ чаще применяется для защиты данных на мобильных гаджетах и для авторизации клиентских приложений на серверах.

Самый популярный метод 2FA — третий. Это SMS с проверочными кодами, генерируемыми по технологии OTP. Код приходит каждый раз разный, поэтому угадать его практически невозможно.

Однако чем сложнее преодолеть защиту техническими методами, тем легче бывает это сделать социальной инженерией. Все настолько уверены в надежности 2FA, что используют ее для самых ответственных операций — от авторизации в Google (а это сразу доступ к почте, диску, контактам и всей хранимой в облаке истории) до систем клиент-банк.

При этом возможность обхода такой системы уже показывал австралийский исследователь Шабхэм Шах (Shubham Shah). Правда, его метод был довольно сложен в практической реализации. В нем использовалась авторизация по звонку, а не SMS, а предварительно нужно было узнать номер телефона жертвы и часть учетных данных. PoC был не особо убедительным, но наметил вектор атаки.

Modlishka

В начале 2019 года польский исследователь Пётр Душиньский (Piotr Duszyński) выложил в открытом доступе реверс-прокси Modlishka. По его словам, этот инструмент может обойти двухфакторную аутентификацию, что мы сейчас и проверим.

Если сравнить его с тем же SEToolkit (он встроен практически во все популярные дистрибутивы для пентеста), то разница вот в чем: SET клонирует и размещает на локальном сервере страницу авторизации. Там все основано на работе скриптов, которые перехватывают вводимые учетные данные жертвы. Можно, конечно, настроить редирект на оригинальный сайт, но трафик от жертвы до твоего сервера будет незашифрованным. По сути, такого рода программы выступают в роли web-серверов с поддельным (фишинговым) сайтом.

Modlishka действует иначе. Генерируется свой сертификат, которым шифруется соединение от жертвы до нашего сервера (чтобы не палиться). Затем эта машина выступает в роли обратного прокси.

Другими словами, весь трафик идет на оригинальный сайт с инстанцией на нашем сервере. У хакера остаются учетные данные, и захватывается авторизованная сессия жертвы. Классическая MITM-атака, которую предваряет фишинг (нужно как-то заставить жертву установить поддельный сертификат и направить ее на фейковый сайт).

WARNING

Статья написана в образовательных целях. Ни автор, ни редакция не несут ответственности за любой возможный вред, причиненный изложенными здесь материалами.

Поднимаем стенд

Давай поднимем сервер с Modlishka внутри локальной машины. Я сделаю это на примере Kali Linux, но принципиальной разницы для других дистрибутивов не будет — разве что слегка изменится путь к исходникам Go.

Вначале ставим Go — на этом языке написан реверс-прокси, и без Go он не скомпилируется.

Следом указываем путь к директории исходников:

Проверить все можно командой

В выводе должен быть указан GOPATH.

Вывод команды

Вывод команды

Затем клонируем ветку с инструментом.

Теперь необходимо перенести содержимое ключа и сертификата в файл plugin/autocert.go и заменить значение двух переменных:

- const CA_CERT — значение сертификата (файл pem);

- const CA_CERT_KEY — значение ключа (файл key).

Файл autocert.go после замены сертификата

Файл autocert.go после замены сертификата

Теперь собираем все это дело:

Занимает компиляция от трех до десяти минут в зависимости от количества вычислительных ресурсов.

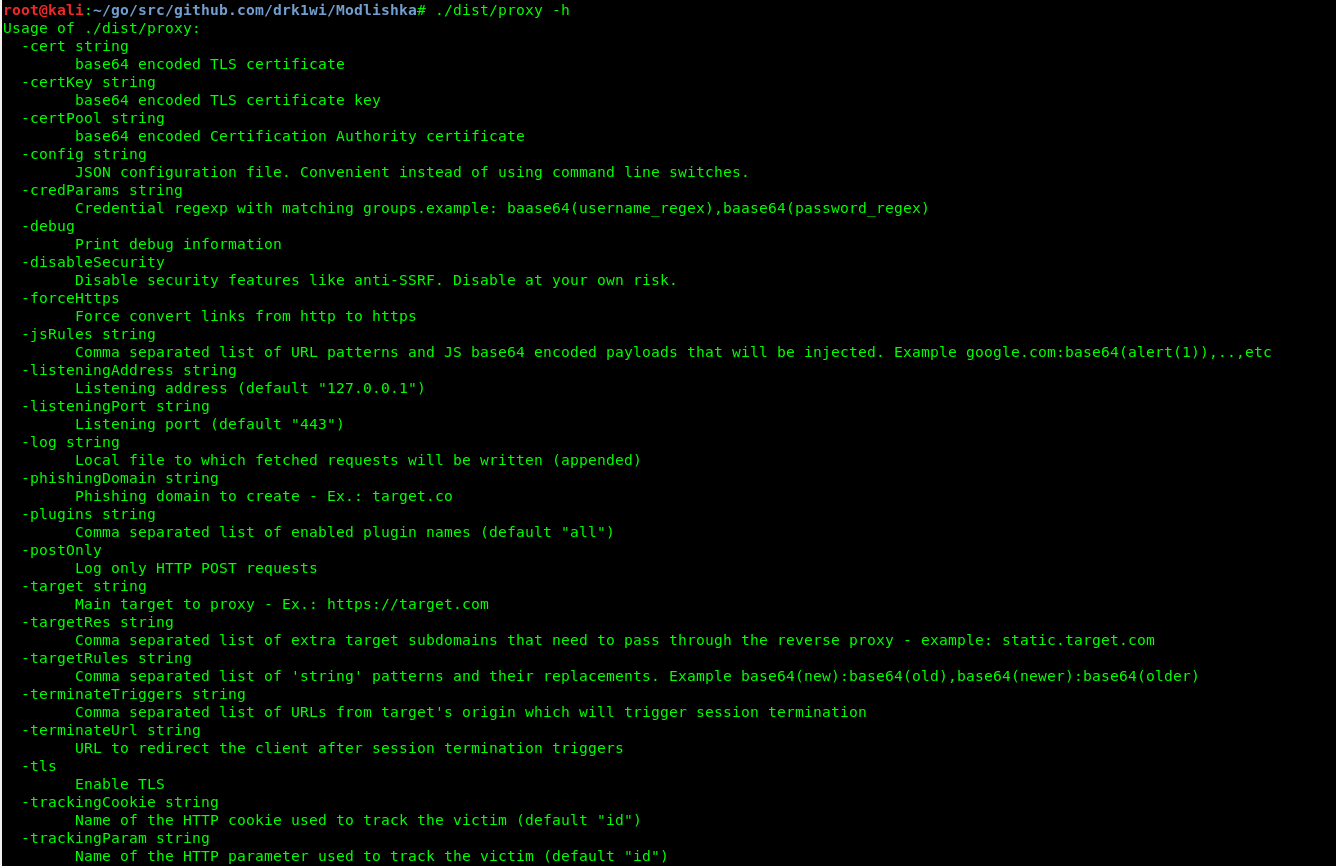

Сам запускаемый файл находится в директории dist/ под названием proxy . Для проверки можно запустить с ключом -h — вывод справки.

Вывод справки программы Modlishka

Вывод справки программы Modlishka

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», увеличит личную накопительную скидку и позволит накапливать профессиональный рейтинг Xakep Score! Подробнее