Exchange 2013: создание сертификата, подписанного доменным центром сертификации CA

После установки Exchange 2013 сертификаты являются самоподписанными.

Это вызывает недоверие компьютеров домена в outlook

Установка подписанного доменным центром сертификации Active Directory AD CS делается так:

1. Создадим текстовый файл:

[NewRequest]

Subject = "CN=exchangeserver"

Exportable = TRUE

KeyLength = 2048

KeySpec = 1

KeyUsage = 0xA0

MachineKeySet = True

Prov

Prov > RequestType = CMC

FriendlyName = "Exchange 2013 Main Certificate"

[RequestAttributes]

CertificateTemplate = WebServer

SAN="dns=exchangeserver&dns=exchangeserver.contoso.local&dns=autodiscover.contoso.local&dns=owa.contoso.local"

Где:

Subject = "CN=exchangeserver" — имя почтового сервера Exchange

FriendlyName = "Exchange Certificate" — имя сертификата, будет показано в оснастке Exchange

SAN="dns=exchangeserver&dns=exchangeserver.contoso.local&dns=autodiscover.contoso.local&dns=owa.contoso.local" — Список доменныхвнешнихлокальных имен.

Сохраним как ca.ini

2. Проверим поддержку SAN сертификатов для CA:

В командной строке на сервере CA выполним:

certutil -getreg policyEditFlags

Если в выводе нет:

EDITF_ATTRIBUTESUBJECTALTNAME2

Включаем:

certutil -setreg policyEditFlags +EDITF_ATTRIBUTESUBJECTALTNAME2

Перезапустим сервис:

net stop certsvc

net start certsvc

3. В командной строке на сервере Excahge 2013:

certreq -new

Получим запрос файла конфигурации, выбираем ca.ini:

Предложат сохранить файл запроса сертификата. Сохраняем например под именем req.req

Далее даем команду certreq , выбираем файл req.req

Выйдет запрос выбора CA

Выбираем тот на котором включали поддержку SAN

Предложат сохранить файл сертификата, сохраним как cert.cer

Далее выполним команду:

certreq -accept "C:dircert.cer"

4. Сертификат с закрытым ключом создан, добавлен в личное хранилище сервера, виден в оснастке

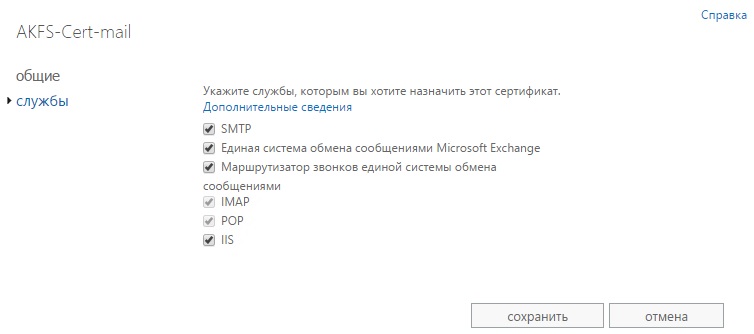

Назначаем из графической консоли Exchange этот сертификат для нужных служб:

Продление сертификата Exchange 2013 процесс обычно несложный, но крайне необходимый. Web-сервисы Exchange (например OWA) позволяют использовать различные сертификаты, в том числе и самозаверенные, однако истинным эстетам рано или поздно надоест видеть постоянные предупреждения браузера о невозможности проверить издателя сертификата . Добавление сертификата в доверенные решит проблему только на определенном ПК, на других это надо будет делать заново (разумеется речь идет о рабочих местах вне домена. Если у вас AD, то распространение сертификата можно легко сделать через групповые политики, об этом в моей статье Сертификат Exchange 2013). Покупка сертификата от авторизованных центров выглядит очень заманчиво, учитывая небольшую стоимость сертификатов. Минус в том, что они выпускаются обычно на меньший срок, а процедура продления не всегда очень проста по сравнению с выпуском очередного самозаверенного сертификата на 5 лет. Некоторое время назад у меня в продакшене использовался сертификат локального ЦС, но в этой статье я рассмотрю процесс продления сертификата Exchange 2013 от Comodo 1 . В качестве промежуточного звена я пользуюсь услугами компании ЛидерТелеком 2 .

Продление сертификата Exchange 2013 процесс обычно несложный, но крайне необходимый. Web-сервисы Exchange (например OWA) позволяют использовать различные сертификаты, в том числе и самозаверенные, однако истинным эстетам рано или поздно надоест видеть постоянные предупреждения браузера о невозможности проверить издателя сертификата . Добавление сертификата в доверенные решит проблему только на определенном ПК, на других это надо будет делать заново (разумеется речь идет о рабочих местах вне домена. Если у вас AD, то распространение сертификата можно легко сделать через групповые политики, об этом в моей статье Сертификат Exchange 2013). Покупка сертификата от авторизованных центров выглядит очень заманчиво, учитывая небольшую стоимость сертификатов. Минус в том, что они выпускаются обычно на меньший срок, а процедура продления не всегда очень проста по сравнению с выпуском очередного самозаверенного сертификата на 5 лет. Некоторое время назад у меня в продакшене использовался сертификат локального ЦС, но в этой статье я рассмотрю процесс продления сертификата Exchange 2013 от Comodo 1 . В качестве промежуточного звена я пользуюсь услугами компании ЛидерТелеком 2 .

Найти больше информации по настройке и администрированию Exchange 2013 на моем блоге вы сможете в основной статье тематики — Exchange 2013 — Установка, настройка, администрирование.

Продление сертификата Exchange 2013

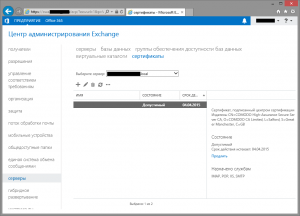

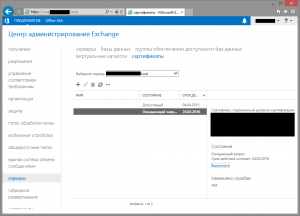

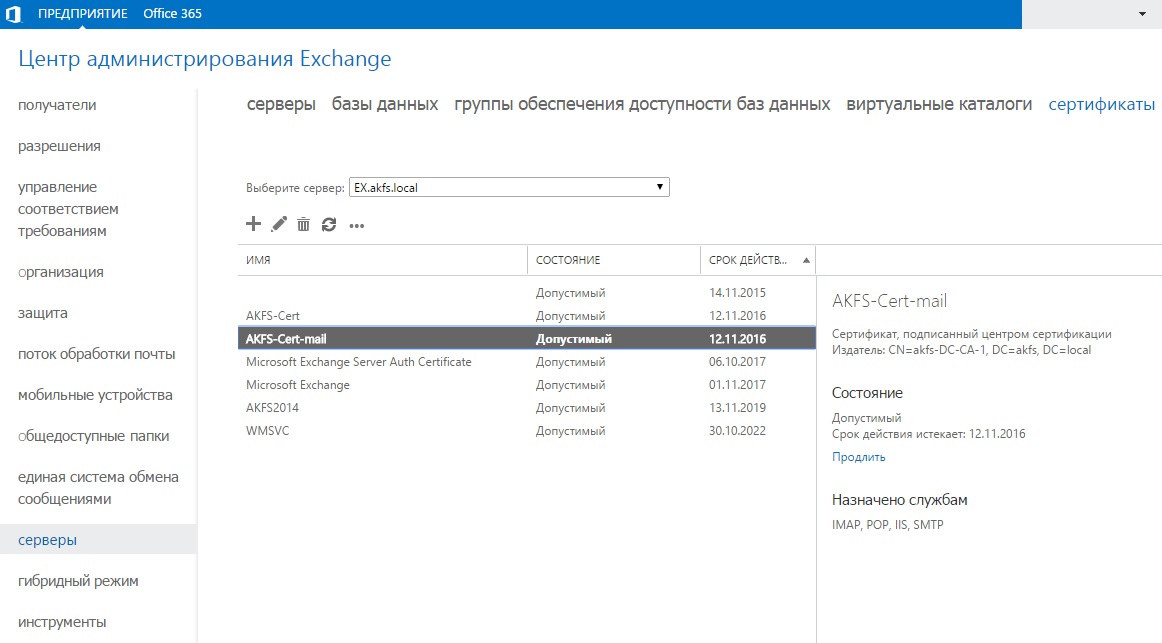

Для начала нам необходимо сформировать запрос на продление сертификата, сделать это можно в web-интерфейсе Exchange 2013 — Серверы/Сертификаты:

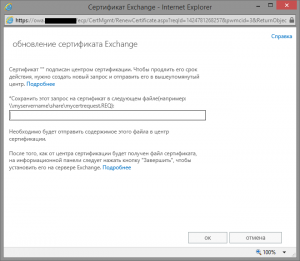

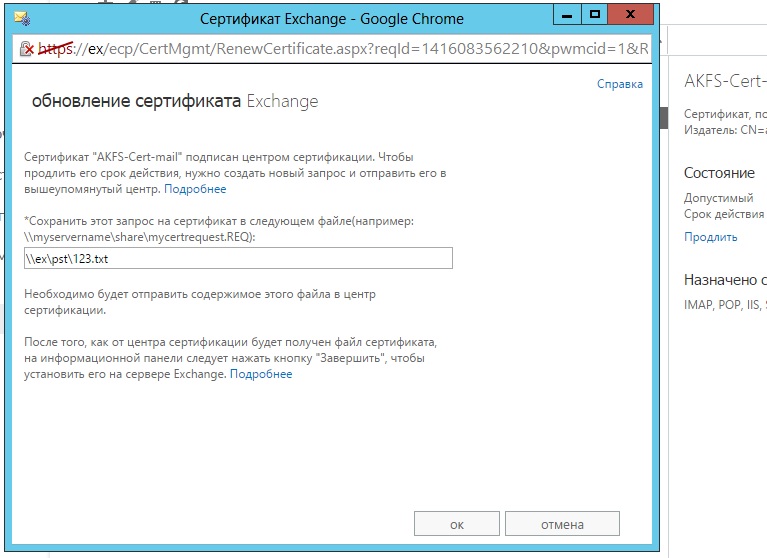

Просто нажимаем «Продлить». Указываем сетевую папку для сохранения запроса (я использовал скрытую шару):

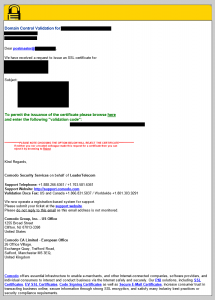

Отправляем запрос на получение сертификата в ЛидерТелеком вашему менеджеру и ждем письмо для подтверждения домена. Мне оно пришло на ящик postmaster:

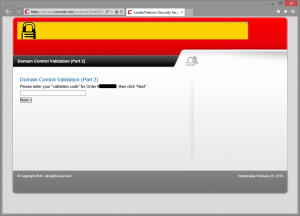

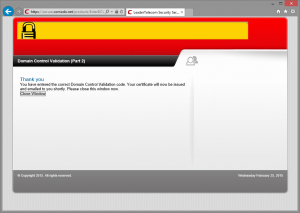

Переходим по ссылке и указываем проверочный код (он был в письме):

Далее необходимо нас ждут работы по установке сертификата на серверы организации Exchange 2013.

Установка сертификата

После того как получим сертификат, идем снова в центр администрирования Exchange:

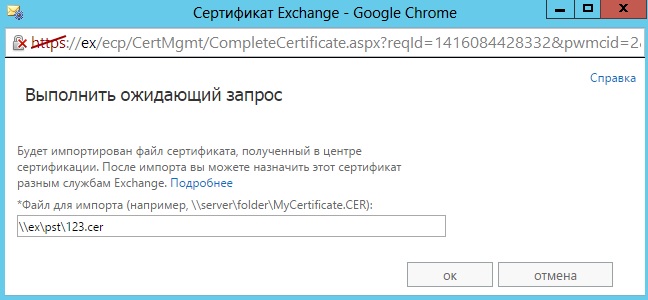

Завершаем продление, выбрав запрос и нажав на «Завершить»:

Завершаем продление, выбрав запрос и нажав на «Завершить»:

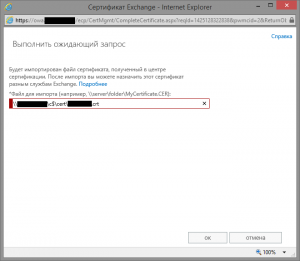

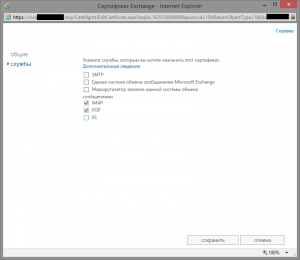

Указываем путь к предварительно скопированному сертификату (я просто скопировал в папку на диск С). Следующим шагом будет назначение этого сертификата на необходимые нам сервисы. Для этого нажимаем на изменение сертификата (иконка маленького карандашика) и отмечаем галочками необходимые службы:

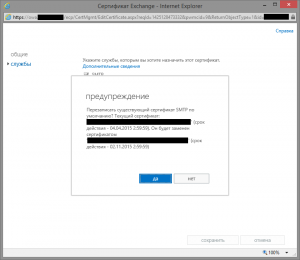

При подтверждении запроса нам предложат использовать этот сертификат для выбранных служб по умолчанию, конечно же соглашаемся:

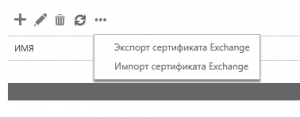

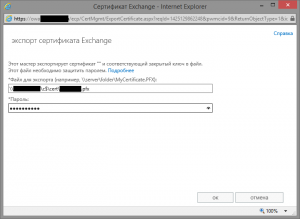

Теперь нам надо экспортировать новый сертификат на другие серверы Exchange, если они конечно у вас есть. Для этого в меню выбираем экспорт сертификата:

Кстати, сертификат экспортируется в формате .pfx, а значит в нем будет содержаться закрытый ключ. Не забудьте указать криптостойкий пароль.

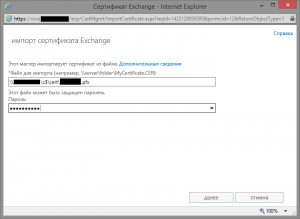

На целевом сервере делаем все точно также, только вместо экспорта выбираем импорт:

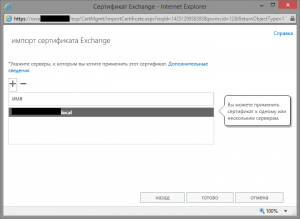

Указываем нужные серверы и завершаем операцию:

На этом все. Возможно вам будет интересно узнать информацию о получении сертификата локального ЦС (развернут на Windows Server 2008 R2) — Локальный ЦС — Запрос сертификата Exchange 2013.

При первоначальной настройке Microsoft Exchange 2013 создаются сертификаты для защищенных клиент-серверных соединений. Первый сертификат обычно выдается ровно на год. В любой момент можно создать дополнительный сертификат либо продлить существующий. Делается это следующим образом…

Для начала нужно иметь права администратора Microsoft Exchange 2013 и авторизоваться в веб интерфейсе по адресу https://exchange_server/ecp/

Слева в меню «серверы» во вкладке «сертификаты» нужно выбрать сертификат для продления либо создать новый нажав +

Если производится продление сертификата, то нужно нажать справа ссылку «Продлить».

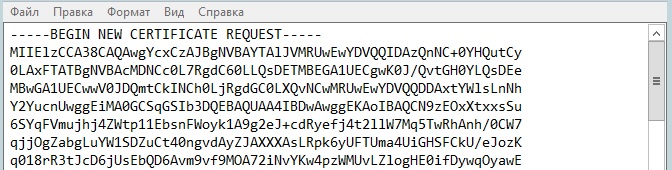

В появившемся окне нужно указать сетевой путь к отрытой для записи папке куда будет сохранен запрос на сертификат. В описании к действию в окне написано что следует сохранять в расширении .REQ, но я бы советовал использовать стандартный текстовый формат .TXT Выглядеть содержимое файла будет таким образом:

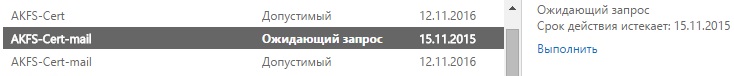

Также появится новая строка в списке сертификатов со статусом «Ожидающий запрос»

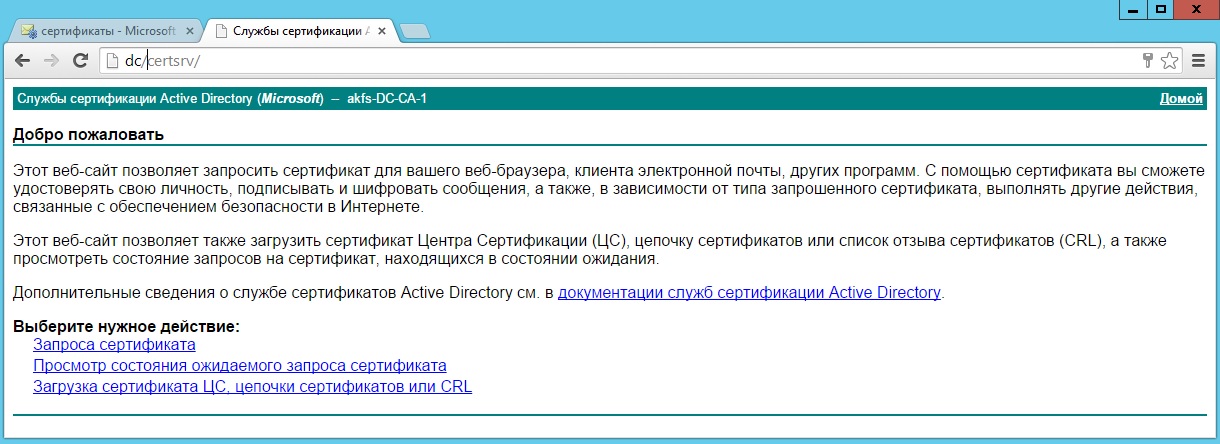

Теперь в веб-интерфейсе служб сертификации Active Directory нужно сделать запрос сертификата — расширенный сертификат.

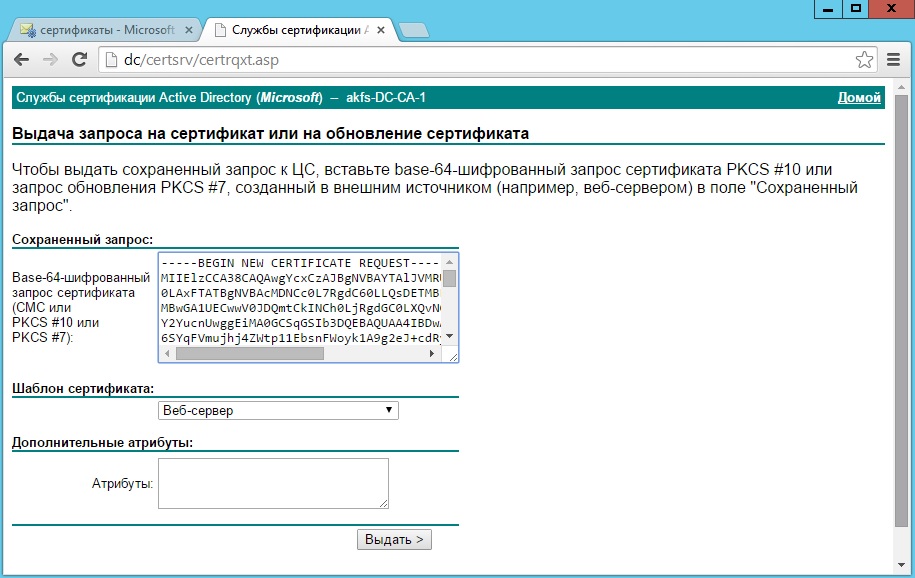

В появившемся окне выдачи сертификата в поле «Сохраненный запрос» нужно вставить содержимое из запроса сохраненного ранее. Шаблон сертификата — Веб-сервер. После нажатия кнопки «Выдать» нужно «Загрузить сертификат» в общую сетевую папку.

В веб-интерфейсе exchange во вкладке сертификаты, выбрав ожидающий сертификат, нужно выполнить ожидающий запрос. Файл запроса был сохранен в предыдущем шаге.

После нажатия ОК ожидающий сертификат сменит статус на Допустимый, но в свойствах сертификата изначально нет назначенных служб. Теперь нужно проставить требуемые или сразу все флажки в новом сертификате и удалить ненужный, старый сертификат.