Содержание

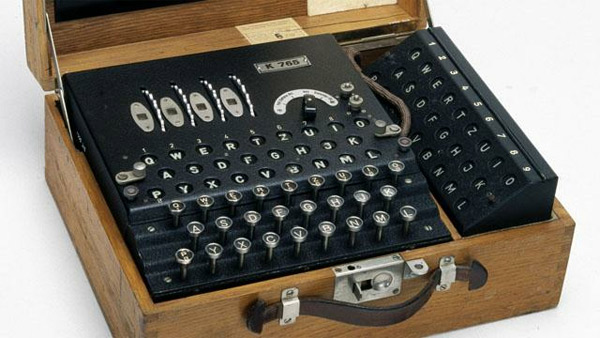

This software is an exact simulation of the 3-rotor Wehrmacht (Heer and Luftwaffe) Enigma, the 3-rotor Kriegsmarine M3, also called Funkschlussel M, and the famous 4-rotor Kriegmarine M4 Enigma cipher machine, used during World War II from 1939 until 1945. The sim has a very authentic feeling with its hands-on approach: you can select between the three models, actually lift out and insert different rotors, adjust their ring setting and set up the plugboard. The internal wiring of all rotors is identical to those that were used by the Wehrmacht and Kriegsmarine. This simulator is therefore fully compatible with the various real Enigma models and you can decrypt authentic wartime messages or encrypt and decrypt your own messages.

This software is an exact simulation of the 3-rotor Wehrmacht (Heer and Luftwaffe) Enigma, the 3-rotor Kriegsmarine M3, also called Funkschlussel M, and the famous 4-rotor Kriegmarine M4 Enigma cipher machine, used during World War II from 1939 until 1945. The sim has a very authentic feeling with its hands-on approach: you can select between the three models, actually lift out and insert different rotors, adjust their ring setting and set up the plugboard. The internal wiring of all rotors is identical to those that were used by the Wehrmacht and Kriegsmarine. This simulator is therefore fully compatible with the various real Enigma models and you can decrypt authentic wartime messages or encrypt and decrypt your own messages.

The program comes with a very complete 22 page helpfile, containing the manual, some original messages, the history of Enigma and all technical details of the machine. The simulator also has a picture gallery of Enigma machines. With this software you will finally be able to work with the most intriguing machine in military cryptology and examine how it works and how it was operated. A true reference to Enigma, and an educational must!

Check out the Enigma Sim Manual to discover all the nuts and bolts of the software. All questions or feedback are welcome by e-mail or by visiting the Guestbook .

Download the Simulator

Download EnigmaSim v7.0.6 (Zip 3.1 MB)

Download EnigmaSim v7.0.6 (Zip 3.1 MB)

Please check the readme file before installation.

Runs on Windows™ and with WINE on Linux or Parallels Desktop on MAC.

Please uninstall any previous version through configuration screen/software

Please uninstall any previous version through configuration screen/software

Discover also my TSEC/KL-7 , US M-209 and Hagelin BC-52 cipher machine Simulators!

Screenshots

Wehrmacht Enigma I |

Kriegsmarine M3

Kriegsmarine M4

Enigma I — M3 — M4 open

Useful adds

More on Enigma on this site

- The German Enigma Cipher Machine The history of Enigma, its developement, use during the ware and cryptanalysis.

- Enigma Cipher Challenge Join the contest to decrypt 10 messages in a wartime context.

- The M4 Project (courtesy Stefan Krah) Breaking an authentic U-boart message and the story of U-264

Off-Site

- Enigma World Code Group Bruce Culp’s excellent website, designed to join Enigma enthousiasts and globally exchange Enigma encrypted messages. Provides clear and simple instructions on how to encrypt and decrypt messages. Code books provided.

- Tyler Frisbee’s Instruction Video showing the main features of my Enigma simulator.

- OPERATION TURING Mitchel Thomas and Indiana Popovich made a website where you can decrypt enigma messages (keys provided) to unveil the story of a fascinating 1938 intelligence operation in a shadowy pre-war atmosphere. More info about how and why on my weblog

© Copyright 2004 — 2019 Dirk Rijmenants

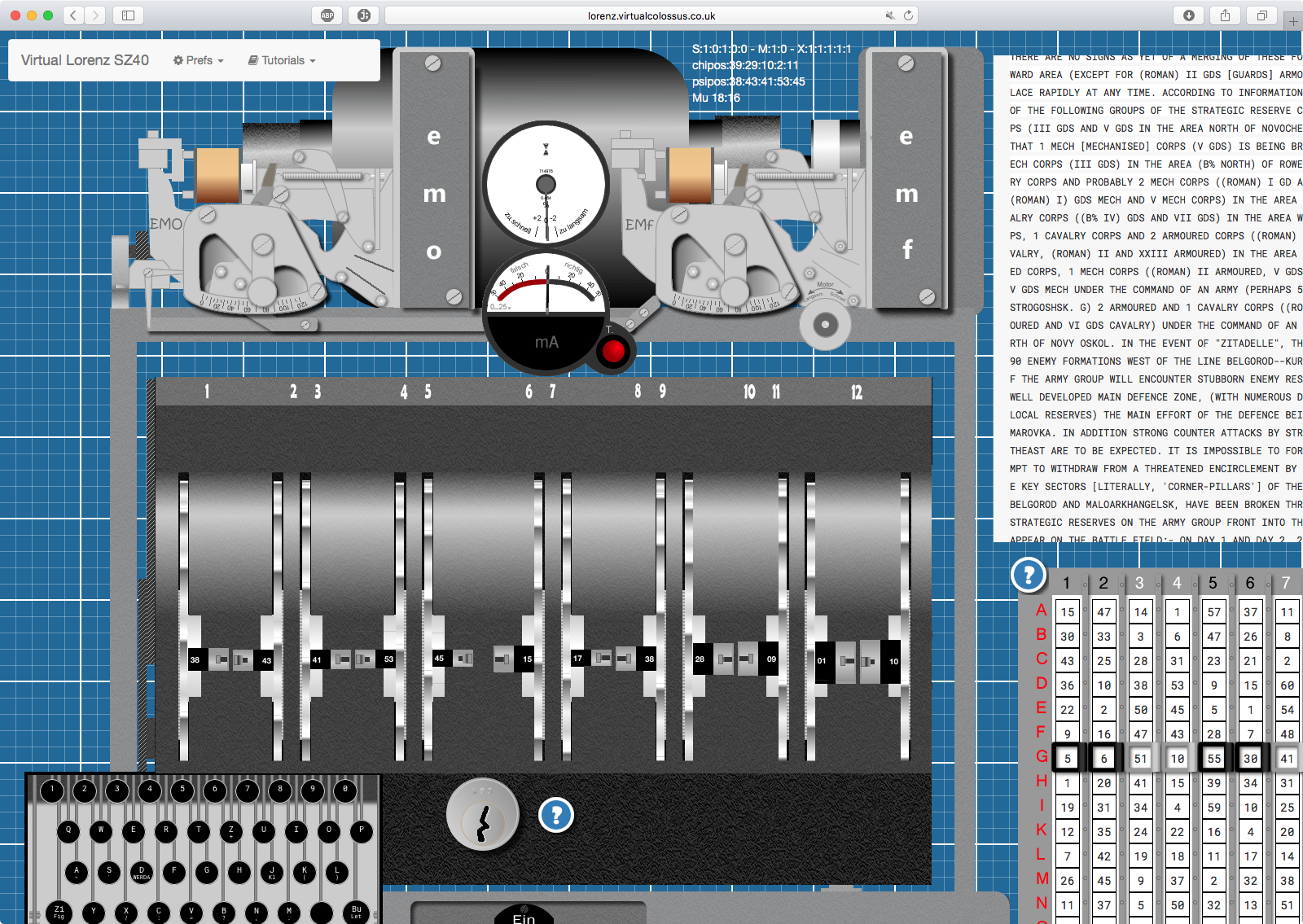

Первое, что нужно сделать, зайдя на сайт, — выключить звук. Аутентичный шум машины — это безусловная заслуга разработчиков, однако в тишине разбираться с кнопками и рубильниками будет гораздо комфортнее.

Теперь можешь осмотреться. Сверху ты увидишь картинку с изображением части машины и датчики с подрагивающими стрелками — это всё декорации. Чуть правее — поле для текста, который будет шифроваться. Ты можешь заменить его своим или печатать сообщение на клавиатуре — реальной или виртуальной (она расположена левее и ниже). Рядом с клавиатурой — замок, ключ от которого должен был быть только у старшего офицера (ты же можешь открывать и закрывать крышку в свое удовольствие); ниже — рубильник, для включения и выключения машины.

Самое интересное расположено внизу: слева — поля для отображения текста, справа — большое поле с цифрами, в котором выставляются начальные значения. Поскольку «Лоренц» использует шифр Вернама (то есть одноразовые блокноты с ключами шифрования, которые передаются из рук в руки), оператор первым делом должен был выставить нужные значения из блокнота и лишь потом что-то передавать или принимать.

Вот простой пример работы. Выставь любые цифры, нажми Set Wheels (задать значение шестеренок), а затем напечатай, скажем, HELLO. В поле Send/Recv появится шифрованный текст. Теперь сбрось содержимое полей Local и Send/Recv и снова напиши HELLO. Шифрованный текст будет другим, поскольку шестеренки уже сместились с начальной позиции. Снова нажми Set Wheels: ты вернешь колеса машины в позицию, которая соответствует стартовому коду, и теперь шифрованный текст выйдет таким же, как и в первый раз.

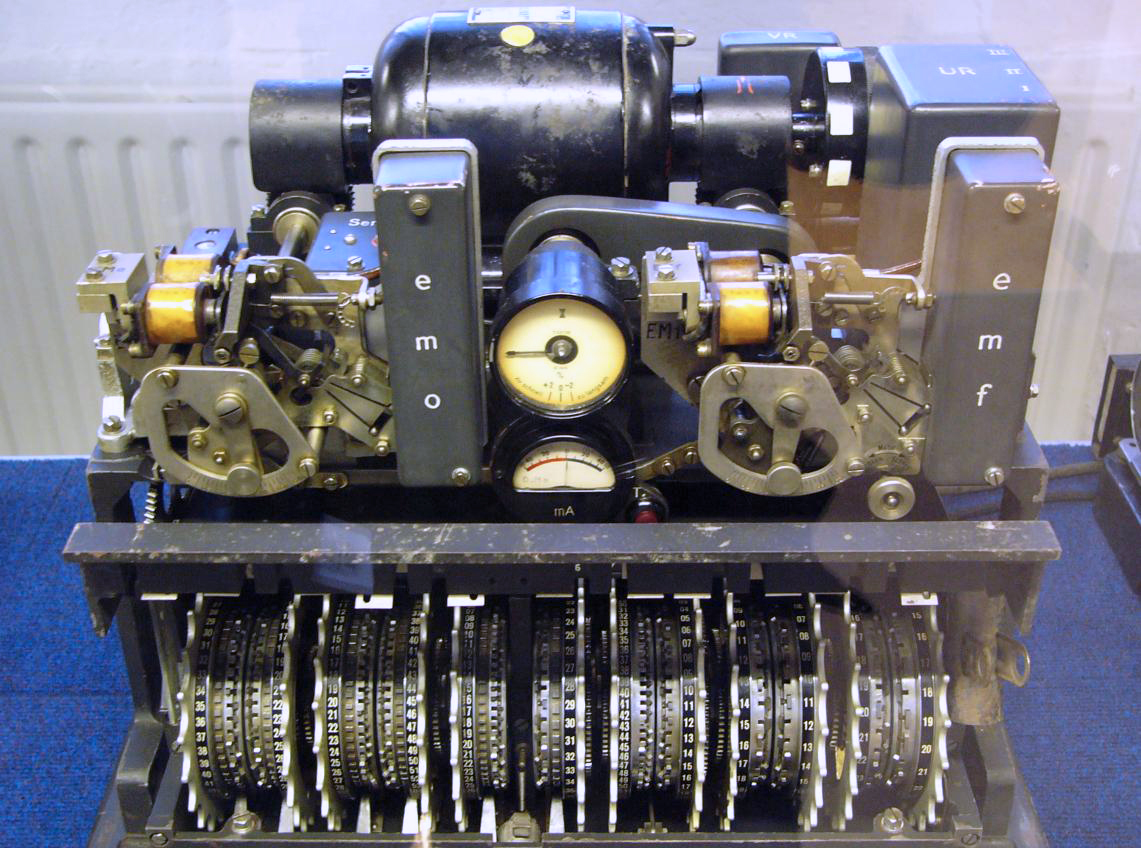

Lorenz SZ42

Lorenz SZ42

Несмотря на применение одноразовых кодов, шифр «Лоренца» удалось взломать. Британская разведка перехватила два сообщения, которые были переданы с одинаковым ключом, но между передачами немцы исправили пару слов. Эта ошибка позволила британскому криптографу Уильяму Тату воспроизвести алгоритм машины и впоследствии подбирать ключи и расшифровывать сообщения. Кстати, эмулятор Virtual Lorenz разработан к столетию со дня рождения Тата.

Изучавшие историю криптографии наверняка знают о немецкой шифровальной машине «Энигма», которую нацисты использовали во время Второй мировой войны для шифрования и дешифрования секретных сообщений. Портативный вариант «Энигмы» получил широкое распространение: было выпущено около 100 000 таких устройств.

«Энигма» работала путём постоянного изменения электрической цепи за счёт вращения внутренних роторов, через которые шёл ток. При каждом нажатии буквы на клавиатуре машина выдавала букву шифра, а роторы становились в новую позицию. Таким образом работал полиалфавитный шифр подстановки. Простой версией полиалфавитного шифра является шифр Виженера. Это довольно продвинутый для своего времени — не зная ключевого слова, его было очень трудно сломать (см. криптоанализ «Энигмы»).

Конечно, разобраться в работе «Энигмы» можно, изучив упрощённую электрическую схему. Но сейчас появился ещё одно наглядное пособие, к тому же интерактивное — таблица Excel, которая эмулирует работу роторов «Энигмы» и изменение электрической цепи при каждом нажатии клавиши.

Автор этого документа не программист, начинающий пользователь Excel, так что к нему нужно отнестись со снисхождением.